2025年3月,美國國家標準與技術研究院(NIST)發布了《Considerations for Achieving Crypto Agility:Strategies and Practices》初步公開草案(CSWP 39 IPD)。這份重磅白皮書回應了未來網絡安全體系面臨的核心挑戰之一:密碼算法不可避免地會過時,如何實現“平滑遷移”和“體系彈性”,成為現代信息系統亟需解決的問題。

簡單來說,密碼敏捷性是指快速、可靠地替換密碼算法的能力。這一能力確保系統在面對新型攻擊手段(如量子計算攻擊)時,能夠及時響應、持續防護。

舉個例子:

• SHA-1從2005年起被發現存在安全隱患,但直到今天很多系統仍未完全淘汰。

• 3DES直到2024年才正式被禁用,而其替代者AES早在2001年就已發布。

這說明密碼遷移成本極高,一旦缺乏敏捷性,舊算法的“延命”反而會引發系統性風險。

密碼敏捷性(Crypto Agility)這一概念並非新生事物。早在2016年NIST就提出了密碼敏捷性應具備的三項核心能力:

• 設備能夠根據其綜合的安全功能,在實時環境中選擇所使用的安全算法的能力。

• 能夠向現有的硬件或軟件中添加新的加密功能或算法,從而實現更強的安全功能的能力。

• 能夠平滑地淘汰那些已變得脆弱或過時的密碼系統的能力。

在2025年發布的NIST白皮書(CSWP 39)中,密碼敏捷性被進一步細化並納入國家級網絡安全戰略視角。白皮書中給出的定義更側重實際系統部署的完整性,強調:

密碼敏捷性是指在不中斷系統正常運行的情況下,能夠快速替換或調整密碼算法,以適應新的安全需求和計算環境,從而實現系統的韌性(resiliency)能力。

白皮書總結了多次歷史密碼遷移中的痛點,包括:

• 遷移周期長:例如從3DES到AES花了23年,說明如果系統缺乏敏捷機制,升級會非常困難。

• 向後兼容性與互操作性挑戰:弱算法必須長期“兼容”以維持系統互操作性,導致其淘汰過程被極度拉長。

• 持續的遷移需求:隨着計算能力提升,算法參數需要不斷升級(如RSA密鑰長度),甚至要遷移到後量子算法,系統必須具備長期演進能力。

• 資源和性能代價高:新算法,特別是後量子算法,往往更“重”——公鑰、簽名體積大,處理更慢,對系統資源要求高。

這些特點表明,密碼敏捷不是簡單的算法替換,必須從架構設計層面進行提前規劃。

1. 協議設計:支持協商與過渡機制

白皮書指出,實現協議層的敏捷性,應支持算法標識符和靈活協商機制,避免因固定算法帶來的兼容風險。同時必須保護協商過程的完整性,防止降級攻擊(downgrade attack)。此外,NIST提到,一些標準制定組織(SDOs)正在探索混合算法機制(Hybrid Algorithms)作為向後量子加密遷移的過渡方案。該機制將傳統公鑰算法與後量子算法結合使用,以提升在算法尚未完全成熟時的安全冗餘能力。混合算法可通過單證書或雙證書架構實現,並為將來全面過渡至後量子算法(PQC)預留路徑。

2. 軟件架構:模塊化API接口設計

應用程序不應直接調用具體的加密算法實現,而應通過密碼庫(Crypto Library)提供的標準化API接口來訪問加密服務。這樣,在更換算法或加強安全策略時,只需更換底層庫或調整配置,而不需要修改應用層代碼。白皮書建議構建模塊化架構,將加密操作與應用邏輯分離,支持算法的按需加載與策略的動態配置。

3. 硬件支持:預留算法冗餘與可升級性

TPM、SIM卡、HSM等硬件設備應在設計階段充分考慮算法更新能力,例如支持多算法硬編碼、固件可升級、模塊可替換等方式。對於那些在出廠時就內置不可更改的安全驗證邏輯(例如用於設備安全啟動的簽名校驗程序),則必須在設計階段選用足夠強、能覆蓋設備整個生命周期安全需求的加密算法,以避免將來出現信任斷裂問題。

4. 治理體系:構建組織級密碼敏捷戰略

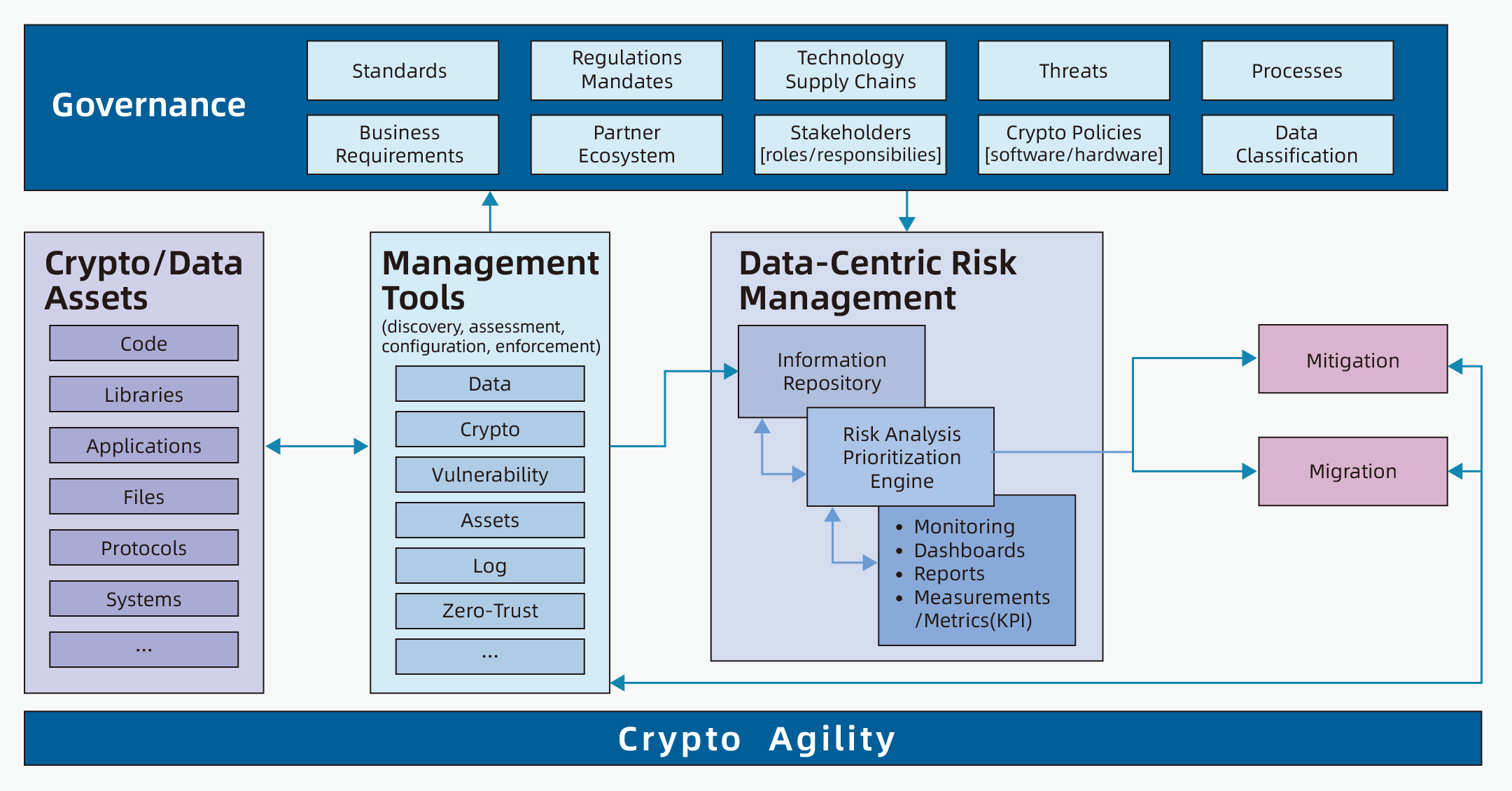

為了系統應對密碼算法變更帶來的風險,NIST提出了一套“密碼敏捷戰略框架”(Crypto Agility Strategic Plan),幫助組織在治理、識別、管理與執行層面全面提升密碼敏捷性:

• 納入治理體系:將密碼敏捷性融入組織的網絡安全治理結構。

• 建立資產清單:梳理所有使用加密技術的數據資產和系統組件,涵蓋軟件、硬件、協議等,形成可控的“加密資產地圖”。

• 強化工具支持:使用具備算法識別與漏洞檢測能力的管理工具,實現加密組件的自動發現、評估與持續監測。

• 制定遷移優先級:識別風險最高的系統或資產,結合業務重要性與漏洞影響,形成逐步替換或加固的行動清單,並設置敏捷性績效指標(KPIs)追蹤進展。

• 執行與風險緩解:對可遷移系統進行算法更新,不具備敏捷性的系統則採用零信任等手段進行補償防護,確保整體風險可控。

白皮書還強調,這些治理措施應當嵌入組織現有的IT管理流程與安全框架中,而不是另起一套系統,從而實現密碼敏捷性的可持續管理。與此同時,NIST還引入了密碼敏捷成熟度模型(CAMM),將系統能力分為五個等級(0-4),為企業開展自我評估提供參考。

密碼算法的更替是不可避免的,真正的問題是:你是否具備應對這場演化的“韌性”?從協議到硬件、從軟件到組織治理,密碼敏捷性正成為數字基礎設施的核心能力之一。NIST的這份白皮書為業界提供了明確的路線圖與操作建議。當前正值後量子密碼標準即將全面落地的關鍵窗口期,構建密碼敏捷性,不僅是對未來的準備,更是對現在安全的守護。

作為深耕智能安全技術與產品的企業,握奇長期致力於密碼技術、芯片安全和身份認證等關鍵領域的技術創新。我們密切關注包括NIST、ISO、IETF在內的全球密碼標準動態,積極推進密碼敏捷架構在金融、通信、政務等行業的落地實施。歡迎關注握奇,獲取更多技術前沿解讀與行業實踐方案。

簡體中文

簡體中文 English

English Français

Français Español

Español Português

Português